Artículos

Observatorio de Relaciones Internacionales y Derechos Humanos

Espionaje, hackeos y criptomonedas: qué busca Corea del Norte en el ciberespacio

A pesar de su aislamiento y de su economía débil, los expertos coinciden en que Corea del Norte ya es una de las principales amenazas cibernéticas del mundo: se estima que el país dedica entre 10 y 20 por ciento de su presupuesto anual militar a la formación de casi siete mil expertos en la guerra cibernética. No es casual que el volumen de actividad en Internet por parte de las elites, las únicas con acceso a fuentes de información no oficiales, haya aumentado 300 por ciento en los últimos años: Pyongyang deposita allí gran parte de sus esperanzas para evadir sanciones, obtener divisas y fortalecer la capacidad de amenaza que le proporcionan sus programas de armas nucleares y misiles.Por Stephanie Kleine-Ahlbrandt

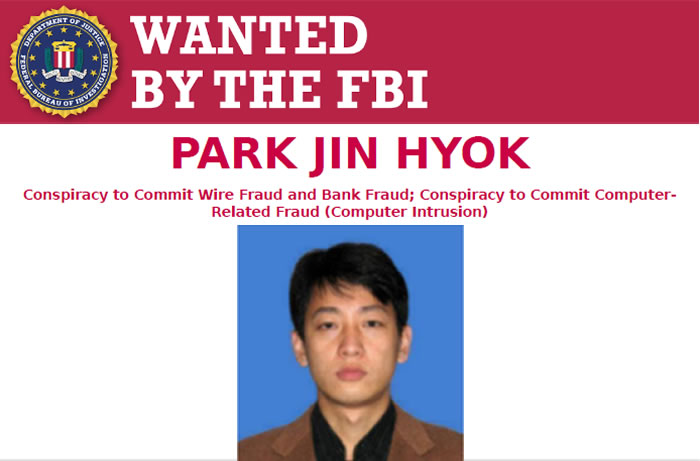

(38 north) La actual capacidad cibernética de Corea del Norte es el resultado de haber dedicado décadas a su desarrollo. El grupo criminal cibernético conocido como Lazarus Group fue responsable del ataque a Sony en 2014 y de los ataques WannaCry de 2017 que afectaron a unas 200 mil computadoras en más de 150 países con exploits desarrollados por la Agencia de Seguridad Nacional de Estados Unidos (NSA) y filtrados luego por los Shadow Brokers (1). Lazarus fue creado por Corea del Norte en 2007 en la órbita de la Oficina General de Reconocimiento, la agencia de espionaje y tráfico de armas del país, y ha hecho ataques contra Corea del Sur desde mediados de la década de 2000 que son consistentes con los objetivos, la doctrina y las tácticas de Corea del Norte (2): en general, las operaciones cibernéticas tienden a coincidir con viejas disputas internacionales (3).

Sin embargo, mucho antes de que Lazarus existiese, Corea del Norte ya estaba sentando las bases de su futuro poder cibernético. Estos esfuerzos se remontan a principios de la década de 1980, que muchos estudiosos consideran la época de mayor retroceso de Corea del Norte. En 1979, Pyongyang buscó desarrollar una planta de circuito integrado a través de un proyecto patrocinado por el Programa de las Naciones Unidas para el Desarrollo (PNUD) y la Organización de las Naciones Unidas para el Desarrollo Industrial (ONUDI) (4). En 1983, estableció su primera planta de ensamblado de computadoras y dos años más tarde una facultad de informática (5). En 1986, creó el Centro de Informática de Pyongyang (PIC) con apoyo de la Asociación General de Residentes Coreanos en Japón, de simpatías pro norcoreanas, y del PNUD. Según datos oficiales, contrató 25 instructores soviéticos para capacitar a estudiantes militares en la “guerra cibernética” (6).

Corea del Norte sentó las bases de su futuro poder cibernético a principios de la década de 1980, que muchos estudiosos consideran la época de mayor retroceso del país.

La principal agencia responsable de la estrategia informática de Corea del Norte, el Centro de Computación de Corea (KCC), fue fundada en 1990 con un costo estimado de 530 millones de dólares. A lo largo de la década de 1990, el Ejército Popular de Corea estudió el concepto de “guerra de inteligencia electrónica” formulado por el Ejército Popular de Liberación de China basándose en observaciones de las operaciones en la Guerra del Golfo Pérsico y de la Organización del Tratado del Atlántico Norte (OTAN) en los Balcanes. Kim Jong Il promovió las capacidades cibernéticas como una forma de aliviar las privaciones económicas y de resolver los desafíos de seguridad nacional, y en 1995 emitió una directiva para que el personal general del Ejército Popular de Corea desarrollase capacidades cibernéticas.

En esa ocasión, Kim Jong Il dijo: “En el siglo XX, la guerra se hace con balas y a causa del petróleo. Pero en el siglo XXI, la guerra será una guerra de información”. (7) En 1996, Kim visitó la Academia [Estatal] de Ciencias para enfatizar la necesidad de adquirir tecnología de software (8) y en 1996 se estableció un enlace de Internet con el mundo exterior a través de la oficina del PNUD en Pyongyang y se instalaron cables de fibra óptica para conectar las instalaciones militares. En 1998, Kim emitió otra directiva al Estado Mayor General del Ejército norcoreano para adquirir las capacidades necesarias para una guerra cibernética. (9) Pese a su atraso, Corea del Norte parece haber reconocido desde el principio las oportunidades que ofrece el ciberespacio y enfocado sus intenciones con una línea estratégica clara.

Kim Jong Il: “En el siglo XX, la guerra se hace con balas y a causa del petróleo. Pero en el siglo XXI, la guerra será una guerra de información”.

El foco del país en la guerra cibernética se fortaleció con Kim Jong Un, que posee un título en ciencias de la computación y en asuntos militares, y que continuó el camino que dejó su padre. En febrero de 2013, en una visita a las unidades cibernéticas de la Oficina General de Reconocimiento, proclamó que “con la tecnología intensiva de la información y de las comunicaciones, y de la mano de los los [ciber] guerreros, podemos eludir todas las sanciones y construir una nación fuerte y próspera”. Ese año también declaró: “La guerra cibernética es una espada de múltiples usos que garantiza una capacidad de ataque implacable de las Fuerzas Armadas Populares de Corea del Norte junto con las armas nucleares y los misiles”.

Se estima que Corea del Norte dedica entre 10 y 20 por ciento de su presupuesto anual militar a la formación de unos 6.800 expertos en guerra cibernética. Muchos analistas coinciden que, a pesar de su aislamiento y su débil economía, Corea del Norte ya es una de las principales amenazas cibernéticas del mundo.

Kim Jong Un: “La guerra cibernética es una espada de múltiples usos que garantiza una capacidad de ataque implacable junto con las armas nucleares y los misiles”.

Internet se ha convertido en una herramienta habitual en la vida diaria de los altos líderes de Corea del Norte, con un aumento del 300 por ciento del volumen de actividad en los últimos tres años. Este desarrollo refleja la normalización y profesionalización del uso de Internet por parte de la élite, facilitado por un mayor ancho de banda y capacidad de enrutado a través de la infraestructura de la empresa rusa TransTelekom, además del dominio propio .kp y de un dominio asignado por China Netcom que ha estado en uso desde 2010. Más importante todavía es que el aparato operativo del programa cibernético incluye cientos de operadores y programadores que trabajan en el extranjero para generar ingresos en divisas.

El corazón del programa de Corea del Norte siempre ha estado en sus recursos humanos, comenzando por un sistema elaborado de selección de los estudiantes jóvenes más prometedores para cursar estudios en informática en la escuela secundaria y luego en alguna de las mejores universidades técnicas, incluida la Universidad Kim Il Sung, la Universidad de Tecnología Kim Chaek, la Universidad de Tecnología Informática de Pyongyang y la Academia Militar Kim Il Sung. Esta educación y formación en Corea del Norte es combinada con una impresionante ingeniería internacional para enviarlos a estudiar y entrenarse en el extranjero, seguido de un entrenamiento más especializado por parte de funcionarios militares y de los servicios secretos.

En la década de 1990 Corea del Norte empezó a enviar ciudadanos a estudiar tecnología de la información a Estados Unidos y Europa con cobertura diplomática.

Ya a principios de la década de 1990 había ciudadanos norcoreanos enviados a estudiar tecnología de la información a Estados Unidos y Europa con cobertura diplomática, a menudo usando la protección oficial proporcionada por organismos multilaterales y embajadas. El Panel de Expertos de la ONU investigó un caso relacionado con una familia de agentes de la Oficina General de Reconocimiento responsables de actividades financieras ilegales en Europa que usaron de fachada un puesto de la UNESCO en París para lograr que uno de sus hijos obtuviese dos maestrías en telecomunicaciones y tecnología de la información en la École Nationale Supérieure des Telecommunications (ENST) y el Institut Supérieur d'électronique (ISEP). Esa persona obtuvo luego un puesto jerárquico en el Departamento de tecnología de la información del Programa Mundial de Alimentos en Roma, todo mientras realizaba operaciones financieras en nombre de la agencia de espionaje de Corea del Norte.

Para 2019, había cientos de programadores norcoreanos en el extranjero generando ingresos para el régimen con operaciones en China, Rusia, África, el sudeste asiático y Medio Oriente. Muchos forman parte del Departamento de Industria de Municiones (MID) designado por la ONU, operan con identidades falsas y utilizan a ciudadanos de los países de residencia como jefes nominales de empresas de tecnología que en realidad son controladas por Corea del Norte, o bien trabajan para empresas extranjeras reales haciendo hacen trabajos legítimos de forma paralela a sus operaciones cibernéticas.

El Panel de Expertos investigó varias empresas de servicios de tecnología de la información con oficinas en el sudeste asiático que están vinculadas a alguna organización de Corea del Norte. Esto incluye actividades en Malasia, que recientemente reabrió la embajada norcoreana en Kuala Lumpur. Algunas de las operaciones más conocidas de los programadores de Corea del Norte tienen base en China, en particular Shenyang, desde donde pueden, entre otras cosas, vender sus servicios y productos a clientes de todo el mundo usando tecnología estadounidense y sitios de redes sociales.

1) Si bien es altamente destructivo, Wannacry solo generó unos 140.000 dólares en financiamiento ilícito.

2) Daniel A. Pinkston, ““Inter-Korean Rivalry in the Cyber Domain: The North Korean Cyber Threat in the Sŏn’gun Era”, Georgetown Journal of International Affairs 17, no. 3, (otoño/invierno de 2016), 60-76.

3) Brandon Valeriano and Ryan C. Maness, “Cyber War Versus Cyber Realities: Cyber Conflict in the International System” (Oxford University Press, 2015).

4) Peter Hayes, “DPRK Information Strategy—Does It Exist?” en Bytes and Bullets: Information Technology Revolution and National Security on the Korean Peninsula, Alexandre Y. Mansourov (Honolulu: APCSS, 2005), capítulo 4.

5) Ibid.

6) Yoon Kyu-sik, “The Prospects of North Korean Cyber War Capabilities and Threats”, Military Forum, no. 68, Invierno de 2011 citado en Daniel A. Pinkston, “North Korean Cyber Threats”, en Confronting an “Axis of Cyber?” China, Iran, North Korea, Russia in Cyberspace, Fabio Rugge (Milan: Ledizioni LediPublishing, 2018), 96.

7) Ibid.

8) Daniel A. Pinkston, “North Korean Cyber Threats, ” en Confronting an “Axis of Cyber”? China, Iran, North Korea, Russia in Cyberspace, Fabio Rugge (Milan: Ledizioni LediPublishing, 2018), 96.

9) Pinkston, “Inter-Korean Rivalry in the Cyber Domain: The North Korean Cyber Threat in the Sŏn’gun Era,” 62.

Traducción: Agustín Menéndez

Edición: Florencia Grieco

Las opiniones expresadas en este artículo son de exclusiva responsabilidad de sus autores y no representan necesariamente la opinión de CADAL.

Stephanie Kleine-AhlbrandtBecaria del programa 38 North en el Centro Henry L. Stimson. Tiene más de 25 años de experiencia en las Naciones Unidas, organizaciones internacionales y gubernamentales en seguridad nacional, prevención y resolución de conflictos, protección de los derechos humanos, gestión de crisis y consolidación de la paz, en particular en el noreste de Asia. Se desempeñó entre 2014 y 2019 como experta en finanzas y economía en el panel de expertos sobre Corea del Norte del Consejo de Seguridad de las Naciones Unidas. Antes de eso fue Directora de Asia-Pacífico del Peace Institute de Estados Unidos y entre 2008 y 2013 dirigió la oficina del International Crisis Group en Beijing, China. Trabajó para el Alto Comisionado de las Naciones Unidas para los Derechos Humanos durante una década a cargo de la región de Asia y el Pacífico y fue adscrita del Departamento de Estado en la Misión de la OSCE en Bosnia y Herzegovina; investigó para las Naciones Unidas las violaciones de derechos humanos en Ruanda y trabajó con la Dirección de Asuntos Legales del Consejo Europeo. Sus artículos han sido publicados en Foreign Affairs, The New York Times, The Wall Street Journal, The Guardian, Le Monde, Die Zeit y International Herald Tribune.

(38 north) La actual capacidad cibernética de Corea del Norte es el resultado de haber dedicado décadas a su desarrollo. El grupo criminal cibernético conocido como Lazarus Group fue responsable del ataque a Sony en 2014 y de los ataques WannaCry de 2017 que afectaron a unas 200 mil computadoras en más de 150 países con exploits desarrollados por la Agencia de Seguridad Nacional de Estados Unidos (NSA) y filtrados luego por los Shadow Brokers (1). Lazarus fue creado por Corea del Norte en 2007 en la órbita de la Oficina General de Reconocimiento, la agencia de espionaje y tráfico de armas del país, y ha hecho ataques contra Corea del Sur desde mediados de la década de 2000 que son consistentes con los objetivos, la doctrina y las tácticas de Corea del Norte (2): en general, las operaciones cibernéticas tienden a coincidir con viejas disputas internacionales (3).

Sin embargo, mucho antes de que Lazarus existiese, Corea del Norte ya estaba sentando las bases de su futuro poder cibernético. Estos esfuerzos se remontan a principios de la década de 1980, que muchos estudiosos consideran la época de mayor retroceso de Corea del Norte. En 1979, Pyongyang buscó desarrollar una planta de circuito integrado a través de un proyecto patrocinado por el Programa de las Naciones Unidas para el Desarrollo (PNUD) y la Organización de las Naciones Unidas para el Desarrollo Industrial (ONUDI) (4). En 1983, estableció su primera planta de ensamblado de computadoras y dos años más tarde una facultad de informática (5). En 1986, creó el Centro de Informática de Pyongyang (PIC) con apoyo de la Asociación General de Residentes Coreanos en Japón, de simpatías pro norcoreanas, y del PNUD. Según datos oficiales, contrató 25 instructores soviéticos para capacitar a estudiantes militares en la “guerra cibernética” (6).

Corea del Norte sentó las bases de su futuro poder cibernético a principios de la década de 1980, que muchos estudiosos consideran la época de mayor retroceso del país.

La principal agencia responsable de la estrategia informática de Corea del Norte, el Centro de Computación de Corea (KCC), fue fundada en 1990 con un costo estimado de 530 millones de dólares. A lo largo de la década de 1990, el Ejército Popular de Corea estudió el concepto de “guerra de inteligencia electrónica” formulado por el Ejército Popular de Liberación de China basándose en observaciones de las operaciones en la Guerra del Golfo Pérsico y de la Organización del Tratado del Atlántico Norte (OTAN) en los Balcanes. Kim Jong Il promovió las capacidades cibernéticas como una forma de aliviar las privaciones económicas y de resolver los desafíos de seguridad nacional, y en 1995 emitió una directiva para que el personal general del Ejército Popular de Corea desarrollase capacidades cibernéticas.

En esa ocasión, Kim Jong Il dijo: “En el siglo XX, la guerra se hace con balas y a causa del petróleo. Pero en el siglo XXI, la guerra será una guerra de información”. (7) En 1996, Kim visitó la Academia [Estatal] de Ciencias para enfatizar la necesidad de adquirir tecnología de software (8) y en 1996 se estableció un enlace de Internet con el mundo exterior a través de la oficina del PNUD en Pyongyang y se instalaron cables de fibra óptica para conectar las instalaciones militares. En 1998, Kim emitió otra directiva al Estado Mayor General del Ejército norcoreano para adquirir las capacidades necesarias para una guerra cibernética. (9) Pese a su atraso, Corea del Norte parece haber reconocido desde el principio las oportunidades que ofrece el ciberespacio y enfocado sus intenciones con una línea estratégica clara.

Kim Jong Il: “En el siglo XX, la guerra se hace con balas y a causa del petróleo. Pero en el siglo XXI, la guerra será una guerra de información”.

El foco del país en la guerra cibernética se fortaleció con Kim Jong Un, que posee un título en ciencias de la computación y en asuntos militares, y que continuó el camino que dejó su padre. En febrero de 2013, en una visita a las unidades cibernéticas de la Oficina General de Reconocimiento, proclamó que “con la tecnología intensiva de la información y de las comunicaciones, y de la mano de los los [ciber] guerreros, podemos eludir todas las sanciones y construir una nación fuerte y próspera”. Ese año también declaró: “La guerra cibernética es una espada de múltiples usos que garantiza una capacidad de ataque implacable de las Fuerzas Armadas Populares de Corea del Norte junto con las armas nucleares y los misiles”.

Se estima que Corea del Norte dedica entre 10 y 20 por ciento de su presupuesto anual militar a la formación de unos 6.800 expertos en guerra cibernética. Muchos analistas coinciden que, a pesar de su aislamiento y su débil economía, Corea del Norte ya es una de las principales amenazas cibernéticas del mundo.

Kim Jong Un: “La guerra cibernética es una espada de múltiples usos que garantiza una capacidad de ataque implacable junto con las armas nucleares y los misiles”.

Internet se ha convertido en una herramienta habitual en la vida diaria de los altos líderes de Corea del Norte, con un aumento del 300 por ciento del volumen de actividad en los últimos tres años. Este desarrollo refleja la normalización y profesionalización del uso de Internet por parte de la élite, facilitado por un mayor ancho de banda y capacidad de enrutado a través de la infraestructura de la empresa rusa TransTelekom, además del dominio propio .kp y de un dominio asignado por China Netcom que ha estado en uso desde 2010. Más importante todavía es que el aparato operativo del programa cibernético incluye cientos de operadores y programadores que trabajan en el extranjero para generar ingresos en divisas.

El corazón del programa de Corea del Norte siempre ha estado en sus recursos humanos, comenzando por un sistema elaborado de selección de los estudiantes jóvenes más prometedores para cursar estudios en informática en la escuela secundaria y luego en alguna de las mejores universidades técnicas, incluida la Universidad Kim Il Sung, la Universidad de Tecnología Kim Chaek, la Universidad de Tecnología Informática de Pyongyang y la Academia Militar Kim Il Sung. Esta educación y formación en Corea del Norte es combinada con una impresionante ingeniería internacional para enviarlos a estudiar y entrenarse en el extranjero, seguido de un entrenamiento más especializado por parte de funcionarios militares y de los servicios secretos.

En la década de 1990 Corea del Norte empezó a enviar ciudadanos a estudiar tecnología de la información a Estados Unidos y Europa con cobertura diplomática.

Ya a principios de la década de 1990 había ciudadanos norcoreanos enviados a estudiar tecnología de la información a Estados Unidos y Europa con cobertura diplomática, a menudo usando la protección oficial proporcionada por organismos multilaterales y embajadas. El Panel de Expertos de la ONU investigó un caso relacionado con una familia de agentes de la Oficina General de Reconocimiento responsables de actividades financieras ilegales en Europa que usaron de fachada un puesto de la UNESCO en París para lograr que uno de sus hijos obtuviese dos maestrías en telecomunicaciones y tecnología de la información en la École Nationale Supérieure des Telecommunications (ENST) y el Institut Supérieur d'électronique (ISEP). Esa persona obtuvo luego un puesto jerárquico en el Departamento de tecnología de la información del Programa Mundial de Alimentos en Roma, todo mientras realizaba operaciones financieras en nombre de la agencia de espionaje de Corea del Norte.

Para 2019, había cientos de programadores norcoreanos en el extranjero generando ingresos para el régimen con operaciones en China, Rusia, África, el sudeste asiático y Medio Oriente. Muchos forman parte del Departamento de Industria de Municiones (MID) designado por la ONU, operan con identidades falsas y utilizan a ciudadanos de los países de residencia como jefes nominales de empresas de tecnología que en realidad son controladas por Corea del Norte, o bien trabajan para empresas extranjeras reales haciendo hacen trabajos legítimos de forma paralela a sus operaciones cibernéticas.

El Panel de Expertos investigó varias empresas de servicios de tecnología de la información con oficinas en el sudeste asiático que están vinculadas a alguna organización de Corea del Norte. Esto incluye actividades en Malasia, que recientemente reabrió la embajada norcoreana en Kuala Lumpur. Algunas de las operaciones más conocidas de los programadores de Corea del Norte tienen base en China, en particular Shenyang, desde donde pueden, entre otras cosas, vender sus servicios y productos a clientes de todo el mundo usando tecnología estadounidense y sitios de redes sociales.

1) Si bien es altamente destructivo, Wannacry solo generó unos 140.000 dólares en financiamiento ilícito.

2) Daniel A. Pinkston, ““Inter-Korean Rivalry in the Cyber Domain: The North Korean Cyber Threat in the Sŏn’gun Era”, Georgetown Journal of International Affairs 17, no. 3, (otoño/invierno de 2016), 60-76.

3) Brandon Valeriano and Ryan C. Maness, “Cyber War Versus Cyber Realities: Cyber Conflict in the International System” (Oxford University Press, 2015).

4) Peter Hayes, “DPRK Information Strategy—Does It Exist?” en Bytes and Bullets: Information Technology Revolution and National Security on the Korean Peninsula, Alexandre Y. Mansourov (Honolulu: APCSS, 2005), capítulo 4.

5) Ibid.

6) Yoon Kyu-sik, “The Prospects of North Korean Cyber War Capabilities and Threats”, Military Forum, no. 68, Invierno de 2011 citado en Daniel A. Pinkston, “North Korean Cyber Threats”, en Confronting an “Axis of Cyber?” China, Iran, North Korea, Russia in Cyberspace, Fabio Rugge (Milan: Ledizioni LediPublishing, 2018), 96.

7) Ibid.

8) Daniel A. Pinkston, “North Korean Cyber Threats, ” en Confronting an “Axis of Cyber”? China, Iran, North Korea, Russia in Cyberspace, Fabio Rugge (Milan: Ledizioni LediPublishing, 2018), 96.

9) Pinkston, “Inter-Korean Rivalry in the Cyber Domain: The North Korean Cyber Threat in the Sŏn’gun Era,” 62.

Traducción: Agustín Menéndez

Edición: Florencia Grieco

Las opiniones expresadas en este artículo son de exclusiva responsabilidad de sus autores y no representan necesariamente la opinión de CADAL.

Becaria del programa 38 North en el Centro Henry L. Stimson. Tiene más de 25 años de experiencia en las Naciones Unidas, organizaciones internacionales y gubernamentales en seguridad nacional, prevención y resolución de conflictos, protección de los derechos humanos, gestión de crisis y consolidación de la paz, en particular en el noreste de Asia. Se desempeñó entre 2014 y 2019 como experta en finanzas y economía en el panel de expertos sobre Corea del Norte del Consejo de Seguridad de las Naciones Unidas. Antes de eso fue Directora de Asia-Pacífico del Peace Institute de Estados Unidos y entre 2008 y 2013 dirigió la oficina del International Crisis Group en Beijing, China. Trabajó para el Alto Comisionado de las Naciones Unidas para los Derechos Humanos durante una década a cargo de la región de Asia y el Pacífico y fue adscrita del Departamento de Estado en la Misión de la OSCE en Bosnia y Herzegovina; investigó para las Naciones Unidas las violaciones de derechos humanos en Ruanda y trabajó con la Dirección de Asuntos Legales del Consejo Europeo. Sus artículos han sido publicados en Foreign Affairs, The New York Times, The Wall Street Journal, The Guardian, Le Monde, Die Zeit y International Herald Tribune.